这么恐怖的啊

上周刚装

sudo apt-get update && sudo apt-get install -y build-essential zlib1g-dev libssl-dev && wget https://cdn.openbsd.org/pub/OpenBSD/OpenSSH/portable/openssh-9.8p1.tar.gz && tar -xzf openssh-9.8p1.tar.gz && cd openssh-9.8p1 && ./configure && make && sudo make install && sudo systemctl restart ssh && ssh -V

感谢,才看到

serv00 是不是也受影响 我看了版本是9.7p1

本地起了个虚拟机8.9的 没复现成功…

楼上有复现的,可能复现难道确实很大

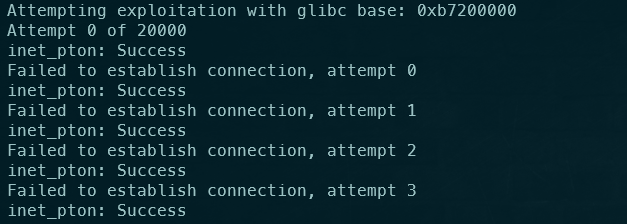

Attempt 0 of 20000

Received SSH version: SSH-2.0-OpenSSH_9.2p1 Debian-2+deb12u3

Received KEX_INIT (1024 bytes)

send_packet: Resource temporarily unavailable

send_packet: Resource temporarily unavailable

send_packet: Resource temporarily unavailable

send_packet: Resource temporarily unavailable

send_packet: Resource temporarily unavailable

send_packet: Resource temporarily unavailable

send_packet: Resource temporarily unavailable

试了一下,好像成功率不怎么样

说是需要6-8小时

debian系的已经升级完了,但是某个小鸡的rocky linux 9不知道为啥我dnf update没有关于openssh的更新…版本也恰好是OpenSSH_8.7p1, OpenSSL 3.0.7 1 Nov 2022…

看了下手头 Rocky Linux 8.10 的OpenSSH是8.0,不慌了。

另外两台 Ubuntu 22 倒是不知道是多少,但是只开了IPv6的22端口访问,问题应该不大

完了,又要修漏洞了,内网就是麻烦

给手里ubuntu和debian的机子都升级了,剩下centos的是8.0懒得管了

据描述受该漏洞影响的版本为 8.5p1 <= OpenSSH < 9.8p1

我的系统因版本过低而躲过一劫 OpenSSH_8.2p1 Ubuntu-4ubuntu0.11, OpenSSL 1.1.1f 31 Mar 2020

黑客手里写个脚本不断测试成功率就会飙升,我看评论区已经有人复现成功了

mv /usr/sbin/sshd /usr/sbin/sshd.old

ln -snf /usr/local/sbin/sshd /usr/sbin/sshd

SSHD 程序 不更新默认还是原始版本。

隐身模式试试看

感谢大佬指点

使用ssh -V看到是新版的也不行嘛?

github的攻击实现 删库了